Cloud-Computing bezieht sich auf die Bereitstellung von Computing-Ressourcen, wie Speicher, Rechenleistung und Anwendungen, über das Internet anstelle von lokalen Geräten oder Servern. In diesem Artikel…

Cookies sind kleine Textdateien, die von Websites auf dem Computer oder mobilen Gerät eines Benutzers gespeichert werden, um Informationen über die Aktivitäten des Benutzers auf…

Cyberkriminalität bezieht sich auf illegale Aktivitäten, die unter Verwendung von Computern, Netzwerken und digitalen Technologien durchgeführt werden. In diesem Artikel werden wir die verschiedenen Arten…

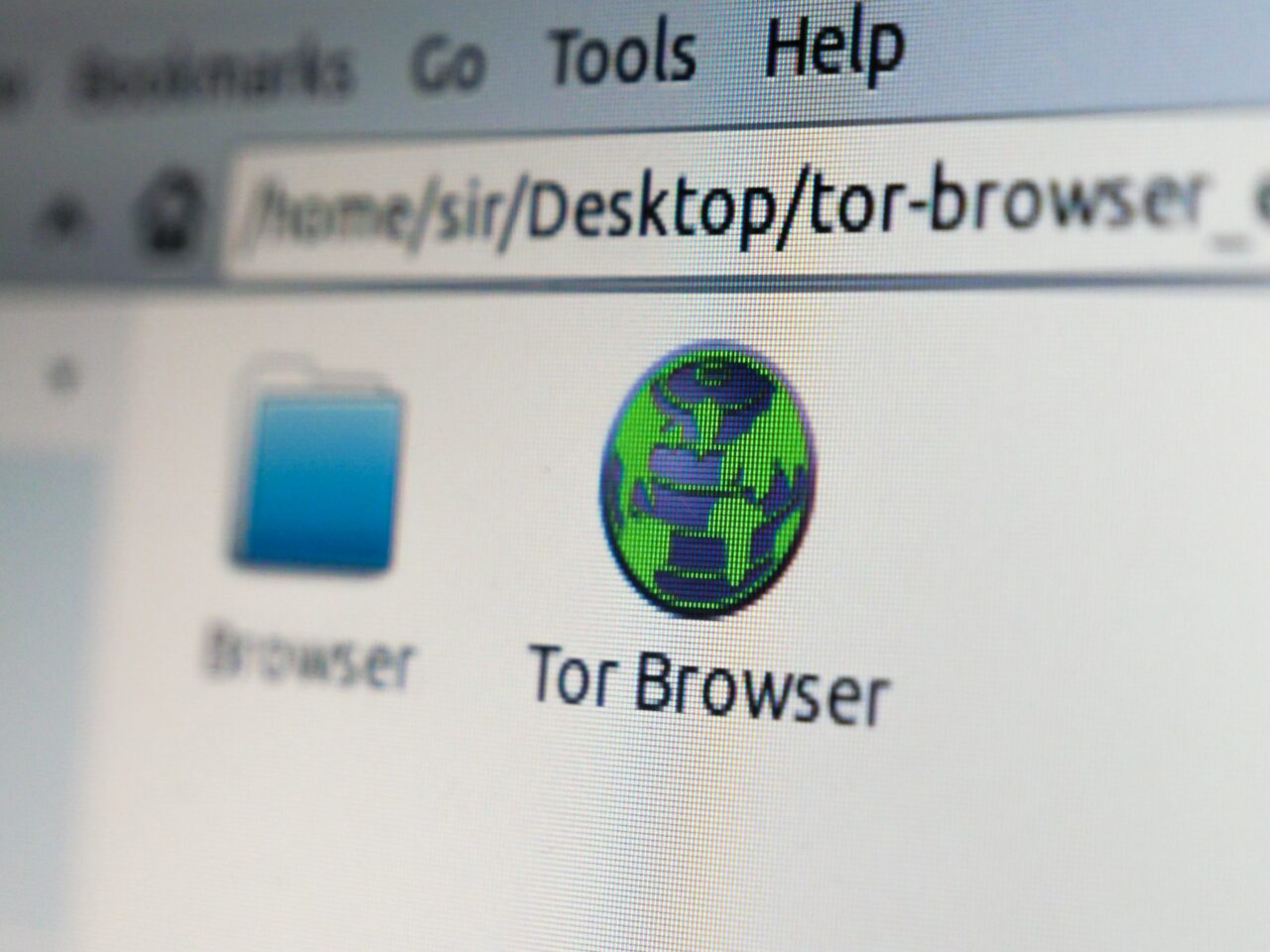

Das Dark Web ist ein Teil des Internets, der nicht über normale Suchmaschinen oder Webbrowser zugänglich ist. Es besteht aus Websites und Online-Diensten, die über…

Das Domain Name System (DNS) ist ein grundlegender Bestandteil des Internets, der es ermöglicht, menschenlesbare Domainnamen in numerische IP-Adressen umzuwandeln. In diesem Artikel werden wir…

DNS-Hijacking, auch als DNS-Entführung bekannt, ist eine Form der Cyberkriminalität, bei der ein Angreifer die DNS-Anfragen eines Benutzers umleitet, um ihn auf gefälschte oder bösartige…

Ein Download bezieht sich auf den Prozess des Empfangens von Dateien oder Daten von einem Server oder einer anderen Quelle über das Internet. In diesem…

Emulation bezieht sich auf den Prozess, bei dem ein System (oft als Emulator bezeichnet) das Verhalten eines anderen Systems (dem emulierten System) nachahmt. In Bezug…

End-to-End-Verschlüsselung (E2EE) ist ein Kommunikationssicherheitsprotokoll, das darauf abzielt, die Vertraulichkeit von Informationen während der Übertragung zwischen Sender und Empfänger zu gewährleisten. Bei dieser Methode werden…

End-to-End-VPN (Virtual Private Network) ist eine Technologie, die es ermöglicht, sichere und verschlüsselte Verbindungen über öffentliche oder private Netzwerke, wie das Internet, herzustellen. Im Gegensatz…